SSH com PowerShell Core, Windows to centOS + Windows To Raspbian

E ae, pessoal beleza? Trazendo um assunto bem legal que viabiliza a administração remota de um Sistema Unix através do Windows e o mesmo se aplica de um sistema Windows para Unix (o exemplo é focado neste cenário). Tenho uma VM (CentOS 7), vou exemplificar como configurar e acessar através do PowerShell Core. Vamos lá:

CentOS

No CentOS o processo é bem simples, precisamos instalar e configurar, seguindo o passo a passo abaixo:

Vamos testar o funcionamento com o PowerShell, vou abrir uma conexão e enviar comandos remotamente.

Rasbian

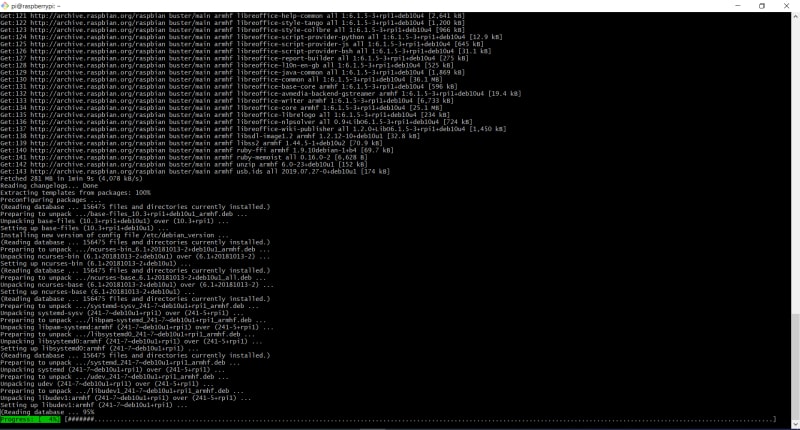

➕ você pode replicar em sistemas Debian like sem problemas, vou demonstrar uma implementação no Raspberry Pi. Após instalar o Raspbian no menu Raspberry PI Configuration>Interfaces você vai ver uma lista de serviços que podem ser habilitados, entre eles o SSH, após o restart você provavelmente já vai conseguir se conectar ao Raspberry de forma remota.

Utilizando o meu client bash (WSL-1) que já tem o Client SSH por padrão, porém, também é possivel utilizar o OpenSSH Client(Windows 10) para realizar a conexão. Para me conectar utilizo basicamente o comando abaixo:

ssh [usuario]@[host]:porta

Existem algumas opções de login utilizando o Kerberos, chave SSH porém não abordarei neste artigo.

Acesso com o OpenSSH Client

Se por acaso você não utilizar o Windows 10 é possivel acessar o Raspberry PI com o Putty, Git, existem algumas alternativas.

Com o PowerShell Core eu posso estabelecer uma comunicação SSH com um host Linux, porém para isso eu preciso executar alguns passos, notem o que acontece ao tentar estabelecer a conexão sem o ambiente estar preparado:

Vamos executar algumas alterações no SSH Server, primeiro vou realizar uma cópia de segurança do arquivo sshd_config, localizado no path /etc/ssh.

Feita a cópia vamos realizar a alteração na configuração do subsystem.

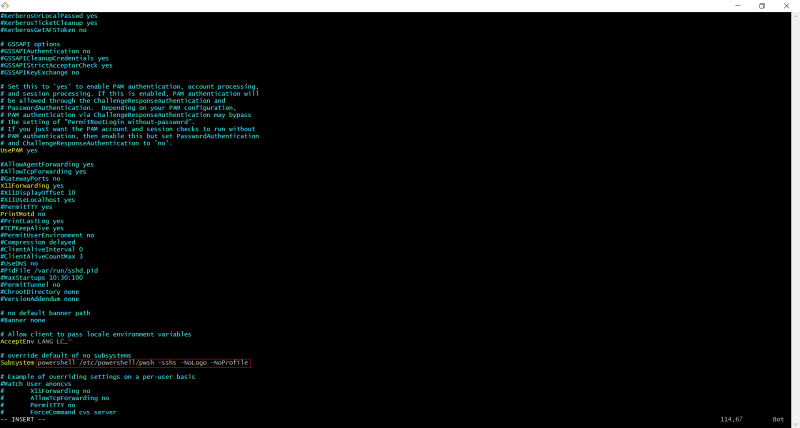

O arquivo sshd_config vai ficar assim:

# $OpenBSD: sshd_config,v 1.103 2018/04/09 20:41:22 tj Exp $ # This is the sshd server system-wide configuration file. See # sshd_config(5) for more information. # This sshd was compiled with PATH=/usr/bin:/bin:/usr/sbin:/sbin # The strategy used for options in the default sshd_config shipped with # OpenSSH is to specify options with their default value where # possible, but leave them commented. Uncommented options override the # default value. #Port 22 #AddressFamily any #ListenAddress 0.0.0.0 #ListenAddress :: HostKey /etc/ssh/ssh_host_rsa_key HostKey /etc/ssh/ssh_host_ecdsa_key HostKey /etc/ssh/ssh_host_ed25519_key # Ciphers and keying #RekeyLimit default none # Logging SyslogFacility AUTH #LogLevel INFO # Authentication:

#LoginGraceTime 2m

#PermitRootLogin prohibit-password

#StrictModes yes

#MaxAuthTries 6

#MaxSessions 10

PubkeyAuthentication yes

# Expect .ssh/authorized_keys2 to be disregarded by default in future.

# .ssh/authorized_keys2

AuthorizedKeysFile .ssh/authorized_keys

#AuthorizedPrincipalsFile none

#AuthorizedKeysCommand none

#AuthorizedKeysCommandUser nobody

# For this to work you will also need host keys in /etc/ssh/ssh_known_hosts

#HostbasedAuthentication no

# Change to yes if you don't trust ~/.ssh/known_hosts for

# HostbasedAuthentication

#IgnoreUserKnownHosts no

# Don't read the user's ~/.rhosts and ~/.shosts files

#IgnoreRhosts yes

# To disable tunneled clear text passwords, change to no here!

PasswordAuthentication yes

#PermitEmptyPasswords no

# Change to yes to enable challenge-response passwords (beware issues with

# some PAM modules and threads)

ChallengeResponseAuthentication no

# Kerberos options

#KerberosAuthentication no

#KerberosOrLocalPasswd yes

#KerberosTicketCleanup yes

#KerberosGetAFSToken no

# GSSAPI options

#GSSAPIAuthentication no

#GSSAPICleanupCredentials yes

#GSSAPIStrictAcceptorCheck yes

#GSSAPIKeyExchange no

# Set this to 'yes' to enable PAM authentication, account processing,

# and session processing. If this is enabled, PAM authentication will

# be allowed through the ChallengeResponseAuthentication and

# PasswordAuthentication. Depending on your PAM configuration,

# PAM authentication via ChallengeResponseAuthentication may bypass

# the setting of "PermitRootLogin without-password".

# If you just want the PAM account and session checks to run without

# PAM authentication, then enable this but set PasswordAuthentication

# and ChallengeResponseAuthentication to 'no'.

UsePAM yes

#AllowAgentForwarding yes

#AllowTcpForwarding yes

#GatewayPorts no

X11Forwarding yes

#X11DisplayOffset 10

#X11UseLocalhost yes

#PermitTTY yes

#PrintMotd no

#PrintLastLog yes

#TCPKeepAlive yes

#PermitUserEnvironment no

#Compression delayed

#ClientAliveInterval 0

#ClientAliveCountMax 3

#UseDNS no

#PidFile /var/run/sshd.pid

#MaxStartups 10:30:100

#PermitTunnel no

#ChrootDirectory none

#VersionAddendum none

# no default banner path

#Banner none

# Allow client to pass locale environment variables

AcceptEnv LANG LC_*

# override default of no subsystems

Subsystem powershell /etc/powershell/pwsh -sshs -NoLogo -NoProfile

# Example of overriding settings on a per-user basis

#Match User anoncvs

# X11Forwarding no

# AllowTcpForwarding no

# PermitTTY no

# ForceCommand cvs server

Se por algum motivo você utiliza a versão preview do PowerShell 7 no host destino como estou fazendo, verá que ao tentar se conectar com o Powershell Core 6.2.3(o último release disponível até a data desta publicação) apresentará uma incompatibilidade, portanto a conexão deve ser feita com a mesma versão ou superior.

Após a alteração é necessário reiniciar o SSHD

systemctl restart sshd

Feita a configuração agora é possivel se conectar através do PowerShell Core.

New-PSSession -HostName <host> -UserName <user>

É isso pessoal, vimos que o acesso via SSH é bem simples de se configurar e se conectar com o PowerShell Core.

Possível problema ao utilizar o comando Clear-Host(clear) ele vai retornar a mensagem de que a variável TERM não foi definida, é possivel contornar isso com um dos comandos abaixo:

Set-Item -Path Env:/TERM -Value xterm

#or ou

Set-Item -Path Env:/TERM -Value ansi

(☞゚ヮ゚)☞ Não se esqueça, PS é vida ☜(゚ヮ゚☜)

Top comments (0)